|

АвтоАвтоматизацияАрхитектураАстрономияАудитБиологияБухгалтерияВоенное делоГенетикаГеографияГеологияГосударствоДомДругоеЖурналистика и СМИИзобретательствоИностранные языкиИнформатикаИскусствоИсторияКомпьютерыКулинарияКультураЛексикологияЛитератураЛогикаМаркетингМатематикаМашиностроениеМедицинаМенеджментМеталлы и СваркаМеханикаМузыкаНаселениеОбразованиеОхрана безопасности жизниОхрана ТрудаПедагогикаПолитикаПравоПриборостроениеПрограммированиеПроизводствоПромышленностьПсихологияРадиоРегилияСвязьСоциологияСпортСтандартизацияСтроительствоТехнологииТорговляТуризмФизикаФизиологияФилософияФинансыХимияХозяйствоЦеннообразованиеЧерчениеЭкологияЭконометрикаЭкономикаЭлектроникаЮриспунденкция

Усиленная квалифицированная подпись

Ранее выданные сертификаты ЭЦП и подписанные с их помощью документы приравниваются к квалифицированным подписям, то есть этот вид подписи наиболее привычен для тех, кто уже пользовался ЭЦП.

Усиленная подпись должна обязательно иметь сертификат аккредитованного Удостоверяющего центра. Эта подпись заменяет бумажные документы во всех случаях, за исключением тех, когда закон требует наличия исключительно документа на бумаге.

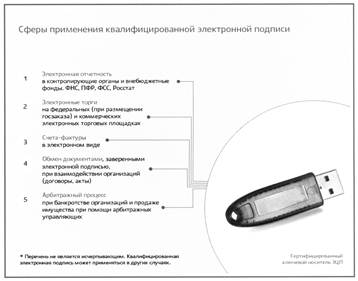

С помощью таких подписей вы сможете организовать юридически значимый электронный документооборот с партнерскими компаниями, органами государственной власти и внебюджетными фондами (рис. 4.2).

Рис. 4.2. Сферы применения квалифицированной электронной подписи

Активное развитие новых сервисов на основе применения квалифицированной электронной подписи ожидается в ближайшей перспективе. Организация юридически значимого электронного документооборота позволит ускорить процедуру обмена документами и сэкономить значительные денежные и трудовые ресурсы.

Контрольные вопросы

1. Как соотносятся понятия «безопасность информации» и «защита информации»?

2. Какую угрозу представляет для людей избыточная информация?

3. Какая информация может представлять угрозу для общества и государства?

4. Почему в законодательстве Российской Федерации предусмотрена уголовная ответственность за создание вредоносных компьютерных программ и не предусмотрена – за создание опасных видов оружия?

5. Для чего потребовалось оценивать защищенность информации на различных уровнях ее представления?

6. Как формы и методы защиты информации зависят от ее носителей?

7. Как следует толковать правило: «Защита информации – это защита ее носителя»?

8. Какие существуют виды копирования компьютерной информации и в каких случаях они рекомендуются?

9. Укажите формы представления компьютерной информации и особенности ее защиты.

10. В чем заключается защита информации на уровне устройств ее чтения и записи?

11. Какие методы защиты информации реализуются на семантическом и прагматическом уровнях?

12. Перечислите наиболее характерные угрозы конфиденциальности.

13. Приведите примеры информационных угроз в какой-либо известной вам сфере деятельности.

14. Каковы, согласно Федеральному закону «Об информации, информационных технологиях и защите информации», основные цели защиты информации?

15. Какие меры предусмотрены Федеральным законодательством России для защиты населения от опасной информации?

16. Какие вам известны законодательные меры для противодействия неинформированности граждан?

17. Почему защите подлежит не информация, а право собственности на нее?

18. Какие категории сведений нормативно отнесены к категории государственной тайны?

19. Перечислите виды и укажите особенности защиты профессиональных тайн.

20. С какой целью осуществляется лицензирование услуг по защите информации?

21. Что такое дезинформация?

22. В чем заключается системный подход к защите информации?

23. Что обозначает понятие «вредоносное программное воздействие»?

24. Какие существуют виды угроз информации? Дайте понятие угрозы.

25. Рассмотрите управление доступом как способ защиты информации, его роль и значение.

Поиск по сайту: