|

АвтоАвтоматизацияАрхитектураАстрономияАудитБиологияБухгалтерияВоенное делоГенетикаГеографияГеологияГосударствоДомДругоеЖурналистика и СМИИзобретательствоИностранные языкиИнформатикаИскусствоИсторияКомпьютерыКулинарияКультураЛексикологияЛитератураЛогикаМаркетингМатематикаМашиностроениеМедицинаМенеджментМеталлы и СваркаМеханикаМузыкаНаселениеОбразованиеОхрана безопасности жизниОхрана ТрудаПедагогикаПолитикаПравоПриборостроениеПрограммированиеПроизводствоПромышленностьПсихологияРадиоРегилияСвязьСоциологияСпортСтандартизацияСтроительствоТехнологииТорговляТуризмФизикаФизиологияФилософияФинансыХимияХозяйствоЦеннообразованиеЧерчениеЭкологияЭконометрикаЭкономикаЭлектроникаЮриспунденкция

Моделирование процесса заражения хоста вредоносом 5-го типа помощью сетей Петри-Маркова

Рассмотрим процесс заражения хоста вредоносом 5-го типа. Смоделируем поведение вредоноса, с момента его открытия, до момента начала распространения (копирования своих копий в общие папки), с помощью сети Петри-Маркова, где:

– позиции,

– позиции,

– переходы,

– переходы,

– зараженный файл принят и готов к открытию,

– зараженный файл принят и готов к открытию,

– запуск на выполнение зараженного файла,

– запуск на выполнение зараженного файла,

– файл запущен,

– файл запущен,

– запуск процесса заражения (создание исполняемого файла с копией своего тела, правка реестра для автозапуска вредоносного кода при старте системы),

– запуск процесса заражения (создание исполняемого файла с копией своего тела, правка реестра для автозапуска вредоносного кода при старте системы),

– cоздан исполняемый файл с копией своего тела в системном каталоге Windows,

– cоздан исполняемый файл с копией своего тела в системном каталоге Windows,

– начало правки реестра для добавления себя в автозапуск,

– начало правки реестра для добавления себя в автозапуск,

– правка реестра для автозапуска вредоносного кода при старте системы закончена.

– правка реестра для автозапуска вредоносного кода при старте системы закончена.

Граф данной сети представлен на Рис. П3.11.

| S2 |

S3

|

S4

|

| S1 |

| t1 |

| t2 |

| t3 |

Рис. П3.11. Граф сети Петри-Маркова для атаки вредоноса 5-го типа

Элементы матрицы, определяющие логические функции срабатывания сети, могут быть записаны (без учета направленности дуг графа) следующим образом:

Таблица 6. Элементы матрицы для атаки вредоносом 5-го типа

|

|

| |

| |||

| |||

| |||

|

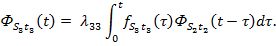

Для данной сети Петри-Маркова имеет место следующая система интегрально-дифференциальных уравнений

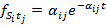

Полагаем что плотности распределения вероятностей являются экспоненциальными зависимостями и имеют вид (П3.13):

при i = 1,…,4; j = 1,…,3.

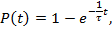

Применяя пуассоновское приближение, получаем среднее время перемещения по сети Петри-Маркова из начальной позиции до конечного перехода и вероятность этого перемещения:

(П3.14)

(П3.14)

где исходные параметры атаки принимают следующие значения:

= 0,5с. – среднее время открытия зараженного вредоносным кодом файла,

= 0,5с. – среднее время открытия зараженного вредоносным кодом файла,  = 0,4с. – среднее время запуска на исполнение вредоносного кода и внесение изменений необходимых для заражения системы,

= 0,4с. – среднее время запуска на исполнение вредоносного кода и внесение изменений необходимых для заражения системы,  = 4,9с. –. среднее время правки реестра для прописки установки себя в автозапуск.

= 4,9с. –. среднее время правки реестра для прописки установки себя в автозапуск.

Среднее время необходимое для проведения атаки вредоносом 5-го типа будет равно  = 1,93 с.

= 1,93 с.

Зависимость вероятности заражения хоста от времени приобретает вид, представленный на Рис. П3.12.

Рис. П3.12. Зависимость вероятности реализации атаки вредоносом 5-го типа от времени

Рис. П3.12. Зависимость вероятности реализации атаки вредоносом 5-го типа от времени

Поиск по сайту: